问仙寻道游戏怎么玩?有哪些隐藏的技巧?

3

2025 / 08 / 06

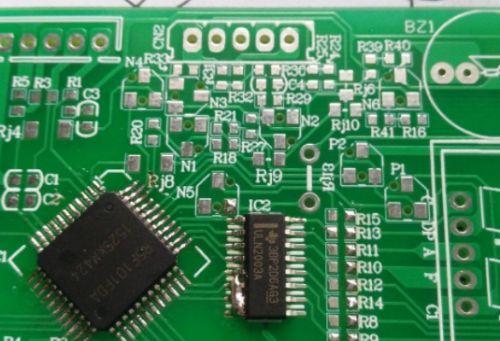

在数字时代,芯片在军事和科技领域扮演着至关重要的角色。当我们谈及“损坏敌人芯片”的技巧时,我们不是指通过破坏性的物理手段,而是通过信息战、电子战等非接触性的策略来干扰、破坏或降低敌对芯片的功能。本篇内容将深入探讨信息安全、电子战等方面的知识,为读者提供一系列专业且实用的技巧和方法。

在电子战的背景下,芯片作为信息处理的核心部件,其作用不言而喻。它是数据运算、信息存储、信号处理等基本功能的物理基础。通过各种手段损坏或干扰敌对芯片的功能,可以在一定程度上削弱敌对势力的作战能力。

1.网络攻击

网络攻击包括各种旨在破坏、窃取或篡改敌对方信息系统的活动。诸如分布式拒绝服务攻击(DDoS)可以导致芯片所在的系统过载,使其无法正常运作。

2.病毒和恶意软件

恶意软件可以被设计来损坏芯片的固件或操作系统,从而导致芯片无法正常工作。这类软件通过网络传播,可以悄无声息地感染目标系统。

3.物理干扰

使用电磁脉冲(EMP)攻击或其他类型的干扰设备,可以在物理层面上损坏或使芯片失能。这类攻击通常需要特殊设备和靠近目标的能力。

4.软件漏洞利用

如果芯片中的软件存在未修复的漏洞,攻击者可以通过设计特定的攻击代码来利用这些漏洞,使芯片功能出现故障。

为了应对上述攻击,需要采取一系列防御措施:

1.强化芯片的硬件安全设计

包括使用安全启动,确保芯片只能运行经过验证的代码,以及增加硬件级别的防篡改机制。

2.构建多层次网络安全防御

包括防火墙、入侵检测系统(IDS)和入侵防御系统(IPS),以及定期的安全审计和漏洞扫描。

3.芯片软件的持续更新和打补丁

及时更新和修补操作系统和固件,可以减少攻击者利用软件漏洞的机会。

4.建立应急响应计划

一旦发生芯片安全事件,应立即切断网络连接,进行快速检测和修复,减少损失。

随着芯片技术的不断进步,安全威胁和防护手段也在不断演化。量子计算、人工智能等先进技术的引入,将为芯片安全带来新的挑战和机遇。

在信息战的背景下,损坏敌人芯片的技巧涵盖了广泛的策略和方法。在了解和实施这些策略时,我们必须遵循合法性和道德性原则。在正当的防御和攻击中,确保网络安全是维护国家安全和利益的关键。本篇文章详细介绍了当前技术下破坏敌人芯片的各种方法,并为防御提供了坚实的策略建议。通过这些知识,读者能够更好地理解芯片安全的重要性,并为其在信息战中的应用提供支持。